Трансформационные возможности предоставляют архитектуру горизонтального масштабирования, стабильную производительность, сокращение объема данных, тонкое выделение ресурсов и управляемость, которых вы так долго ждали в корпоративном флэш-массиве.

Трансформационные возможности предоставляют архитектуру горизонтального масштабирования, стабильную производительность, сокращение объема данных, тонкое выделение ресурсов и управляемость, которых вы так долго ждали в корпоративном флэш-массиве.

Любую из подобранных конфигураций для актуализации стоимости можете самостоятельно пересчитать с помощью конфигуратора серверов или отправить Ваш запрос на подбор Нашими сотрудниками, через форму или в свободной форме Ваши параметры на почту.

| ... | Примеры внедренных конфигураций серверов под разные задачи._____________________________________________ Запрос конфигурации ( подбор сервера по параметрам / подбор сервера под задачи ): Пункт 1: не важно Пункт 2: отдельностоящий в корпусе tower Пункт 3: сервер 1С Пункт 4: от 30 до 50 пользователей Пункт 5: 1 x менее 250GB Пункт 6: не более 50% Пункт 7: более 5 лет Пункт 8: Модуль удаленного управления не требуется Пункт 9: операционная система не требуется Рассчитанная готовая конфигурация сервера под задачу: DELL T420 tower up to 8 x 3.5" SAS/SATA HDD/ 3Yr Warranty / 1 x Intel Xeon E5-2420v2 Processor (2.20GHz, 6C, 15MB, 7.2GT/s QPI, 80W, s-1356) / 2 x 16Gb PC3-12800(1600MHz) DDR3 ECC RDIMM / 3 x 300GB 3.5 SAS HS 6Gbps 15K / PERC H310 RAID(0, 1, 5, 10, 50) 6Gb/s Controller / DVD-RW / Broadcom 5720 Dual Port 1Gb integrated / 2 x Power Supply 750W HS _____________________________________________ Запрос конфигурации ( подбор сервера по параметрам / подбор сервера под задачи ): Пункт 1:Dell Пункт 2: для монтажа в стойку в корпусе rackmount высотой не более 2U Пункт 3: сервер 1С Пункт 4: от 200 до 300 пользователей Пункт 5: 1 x от 250GB до 500GB Пункт 6: не более 10% Пункт 7: не более 3 лет Пункт 8: Модуль удаленного управления не требуется Пункт 9: Microsoft Windows Server Рассчитанная готовая конфигурация сервера под задачу: DELL R720 rack 2U up to 16 x 2.5" SAS/SATA HDD/ 3Yr Warranty / 2 x Intel Xeon 2.60 SC/15/7.2 GT/s (E5-2630v2) / 4 x 16Gb PC3-12800(1600MHz) DDR3 ECC RDIMM / 4 x 300GB 2.5 SAS 6Gbps HS 15K / PERC H710p(0,1,5,6,10,50,60) 6Gb/s RAID Controller 1Gb NV Cache and Battery Kit / DVD-ROM / BMC / Broadcom 5720 Quad Port 1Gb Daughter Card / 2 x Power Supply 750W HS |

См. Ниже, чтобы выбрать лучшее программное обеспечение для защиты данных.

Данные Программное обеспечение для безопасности поставляется во всех формах и размерах. Инструменты существуют и предназначены для защиты всех типов данных, от отдельных сообщений до целых баз данных. Каждая компания, независимо от ее размера, должна сделать безопасность данных основной деловой практикой и делать все возможное, чтобы обеспечить защиту данных, хранящихся в каждой отрасли своей деятельности — любая кража конфиденциальной информации может нанести ущерб как бизнесу, так и клиенту. Ни один здравомыслящий владелец бизнеса не хочет, чтобы утечка данных была единственной общественной связью с их брендом. И никто не хочет предоставлять данные компании, которая, как известно, быстро и свободно играет со своими конфиденциальными данными.

Важно, чтобы предприятия определяли уязвимости безопасности и существующие механизмы безопасности, чтобы определить, где можно повысить безопасность. Информация в каждом отделе, от продаж до производства, должна хранить информацию безопасным образом и постоянно обновлять меры безопасности по мере появления новых угроз. Стандарты безопасности данных могут не требоваться по закону во многих странах или регионах, но защита информации должна оставаться приоритетом независимо от их необходимых усилий.

Основные преимущества программного обеспечения для защиты данных

Этот вопрос может показаться очевидным, но более точным может быть вопрос «Зачем повышать безопасность данных?» поскольку каждая компания должна делать все возможное для обеспечения безопасности и защиты конфиденциальной информации. Вот несколько причин, по которым программное обеспечение для защиты данных необходимо для усиления мер безопасности и улучшения операций по обеспечению безопасности.

Безопасные конфиденциальные данные — Существуют миллионы угроз, нацеленных на компании, владеющие конфиденциальными данными. , Эта информация может быть украдена и продана в Интернете или храниться за счет компании для получения выкупа. Многие угрозы исходят от собственных сотрудников компании или возникают в результате неправильных паролей или процессов аутентификации. Инструменты защиты данных могут улучшить начальные уровни защиты, предотвращая получение этими сторонами конфиденциальной информации компании. Они также могут помочь компаниям внедрить системы для смягчения инцидентов по мере их возникновения и упростить процесс восстановления после нарушения.

Предотвратить потерю данных — Потеря данных может быть катастрофической для бизнес и крайне вреден для клиентов и частных лиц, в целом. Инструменты защиты данных способны улучшить как процессы предотвращения, так и восстановления, связанные с утечками данных. Они также могут помочь в мониторинге активности пользователей, обнаружении вторжений и устранении проблем.

Обеспечить соблюдение — федеральные и международные нормативные акты уже существуют и постоянно расширяют руководящие принципы хранения конфиденциальной информации. В некоторых отраслях, уже работающих с медицинскими, финансовыми или личными данными, такими как номера социального страхования или банковские счета, также существуют отраслевые руководящие принципы соответствия. Многие инструменты защиты данных могут упростить управление соответствием и обеспечить соблюдение стандартов.

Безопасность данных всегда должна быть приоритетом. Как крупные компании, так и частные лица ежедневно подвергаются нападкам хакеров и организаций с недоброжелательством. В дополнение к надлежащим методам обеспечения безопасности, таким как управление паролями, защита конечных точек и управление пользователями, существуют некоторые инструменты, специально предназначенные для защиты данных.

Общая безопасность данных — программное обеспечение безопасности данных обеспечивает и / или шифрует данные, предоставляя только утвержденным сторонам доступ к конфиденциальной информации об их бизнесе, сотрудниках и клиентах. Они позволяют администраторам и руководству создавать контроль доступа и выполнять тесты безопасности для аудита существующей безопасности. Многие базы данных могут хранить зашифрованные резервные копии в случае аварии для простого и безопасного восстановления.

Безопасность мобильных данных — . Программное обеспечение для защиты мобильных данных предоставляет аналогичные функции, но добавляет повышенную безопасность для мобильных устройств. устройства, связь и аутентификация. Они также могут включать управление мобильными устройствами или мобильными приложениями для обеспечения соблюдения стандартов и ограничения вредоносных программных приложений.

Защита базы данных — Защита базы данных предназначена для выполнения своих задач. Сделаю. Они запрещают сторонам с ограниченным доступом к базам данных компании и обеспечивают защиту данных с помощью брандмауэра, шифрования и других методов безопасности для предотвращения несанкционированного доступа и распространения конфиденциальной информации.

Защита от потери данных (DLP) • Технология DLP используется для трех основных целей: защита информации, поддержка операций резервного копирования и обеспечение соответствия. Эти инструменты помогают компаниям принимать меры, которые надлежащим образом хранят информацию, и создают план игры для любых потенциальных аномалий или инцидентов.

Программное обеспечение для управления идентификацией — поставляется программное обеспечение для управления идентификацией во многих формах. Некоторые инструменты помогают отслеживать клиентов и непривилегированных пользователей, в то время как другие помогают отслеживать и контролировать разрешения для пользователей, которым разрешен доступ к критически важной бизнес-информации. Другие инструменты помогают пользователям поддерживать надежные пароли, обновлять программное обеспечение и предоставлять информацию о пользователях.

Шифрование — Инструменты шифрования — это просто общая технология шифрования, маскирующая информацию, которую только утвержденные пользователи могут расшифровать. Существует несколько видов технологий шифрования и много разных применений, от защищенной связи до анонимного просмотра веб-страниц.

Программное обеспечение для маскировки данных — технология маскирования данных работает аналогичным образом, предотвращение доступа к конфиденциальной информации. Они отличаются тем, что традиционно просто маскируют информацию случайными символами или символами, а не используют полные криптографические алгоритмы.

Соответствие чувствительным данным — поддерживает соответствие PII, GDPR, HIPAA, PCI и другим нормативным стандартам.

Двухфакторная аутентификация — двухфакторная или многофакторная проверка подлинности требует второго уровня проверки подлинности, такого как обмен сообщениями SMS или настраиваемые токены, для доступа к данным.

Управление базами данных — администраторы могут получать доступ и организовывать данные связанных с инцидентами для создания отчетов или обеспечения большей навигации.

Дедупликация — Дедупликация, создание искусственных резервных копий файлов, уменьшение размера файлов и устранение избыточных файлов.

< p> Конфигурация DLP — . Устанавливает протоколы для оповещения администраторов и резервного копирования или шифрования данных в состоянии покоя или как возникают идентификаторы.

Анализ рисков — Определяет местоположение данных, которые могут быть менее защищены и более уязвимы для угроз.

Управление доступом — . Позволяет администраторам устанавливать права доступа пользователей, чтобы разрешить утвержденным сторонам доступ к конфиденциальным данным.

Мобильный VPN — . Обеспечивает безопасность виртуальной частной сети (VPN). удаленное подключение к сетям при доступе к конфиденциальным данным с мобильного устройства.

Безопасный транспорт данных — защищает данные с помощью какой-либо формы шифрования, когда они покидают вашу безопасную или локальную сеть.

Типы данных — . Позволяет безопасно хранить различные типы информации, такие как текст, электронные таблицы или графика.

Поддержка баз данных —

Поддерживает различные платформы баз данных и типов данных. Часто интегрируется с существующими базами данных.

Аудиты — Проводите специальные или текущие ИТ-проверки на разных уровнях компании.

Антивирус / Обнаружение вредоносного ПО — . Предоставляет несколько методов и источников информации для предупреждения пользователей о появлении вредоносного ПО.

Маскировка данных — защищает конфиденциальные данные путем маскировки или шифрования данных, сохраняя их Может использоваться организацией и утвержденными сторонами.

Брандмауэр базы данных — . Защищает базу данных и конфиденциальную информацию от различных атак и угроз вредоносного ПО.

Регистрация и отчетность — Предоставляет необходимые отчеты для управления бизнесом. Обеспечивает адекватное ведение журнала для устранения неполадок и поддержки аудита.

Бурная эра цифрового преобразования привела к появлению многих данных технологии, связанные с безопасностью. Вот несколько передовых технологических тенденций, влияющих на мир информационной безопасности.

Блокчейн — . По мере развития тенденций блокчейн, безопасность стала одной из крупнейших отраслей, на которые повлияло. Блокчейн может помочь повысить безопасность данных несколькими способами. Информацию из книги можно использовать для документирования активности и отслеживания доступа пользователей. Другие технологии будут использовать блокчейн для защиты данных между сторонами относительно транзакций или финансов. Блокчейн и аналогичная криптографическая технология появляются в решениях безопасности, предназначенных для всего: от аутентификации пользователей до создания безопасных баз данных.

Большие данные — Многие тенденции в области безопасности данных и информации связаны с большими информационные технологии. Эти инструменты хранят, обрабатывают и распространяют огромные объемы данных, которые должны быть защищены. Некоторые инструменты специально предназначены для обеспечения безопасности больших объемов данных, но другие могут не поддерживать их. Знание ограничений традиционных предложений будет полезно отдельным лицам или компаниям, которые надеются защитить информацию больших данных.

Контейнерные ресурсы . Контейнерные приложения и сетевые микросервисы имеют ряд преимуществ, связанных с безопасностью. , Многие компании внедряют возможности контейнерного хранения и резервного копирования для хранения в безопасных средах. Контейнерные приложения также могут упростить дублирование и распространение данных или приложений.

Адаптивная аутентификация — Аутентификация на основе рисков и структуры безопасности с нулевым доверием улучшают управление идентификацией и взаимодействие с пользователем благодаря адаптивному аутентификация. Эти инструменты отслеживают поведение пользователей, их устройства, физическое местоположение и многие другие факторы для составления оценок рисков. Пользователям с более высокими показателями риска предлагается предоставить учетные данные многофакторной аутентификации для продолжения доступа. Обычные пользователи, на обычных устройствах выполнение обычных задач не будет ни малейшим образом запрещено.

Большинство программ для обеспечения безопасности основное внимание уделяется защите данных, предотвращению атак и управлению уязвимостями. Безопасность данных решает эти проблемы с помощью информационного подхода. Вот несколько групп технологий безопасности, которые могут помочь повысить безопасность данных с разных сторон.

Конфиденциальность данных Программное обеспечение — Конфиденциальность данных — это подраздел информационной безопасности, возникший в результате растущего спроса на соответствие. Эти инструменты используются для обеспечения правильного хранения конфиденциальной информации. Они также упрощают процесс доставки данных для клиентов или пользователей, запрашивающих доступ к информации, имеющейся у компании. Решения по обеспечению конфиденциальности данных являются отличным дополнением к средствам защиты данных, но сами по себе недостаточны для обеспечения всестороннего решения по защите данных.

Программное обеспечение для обеспечения безопасности центра данных — . Программное обеспечение для обеспечения безопасности центра обработки данных обычно обеспечивает две вещи: брандмауэры и инструменты управления вторжением. Межсетевые экраны распространены во многих решениях безопасности, защищающих все, от сетей до конечных устройств. Программное обеспечение для обеспечения безопасности центра обработки данных обеспечит брандмауэр, но специально разработанный для вычислительных ресурсов центра обработки данных и локальных сетей. Они также предоставят системы обнаружения и предотвращения вторжений, чтобы предупредить персонал службы безопасности о нарушении и ускорить процесс исправления.

Cloud Security Software — Защита облачных данных может быть сложной задачей. Существует множество аспектов безопасности сети, конечной точки и данных, которые усложняют процесс управления безопасностью. Многие из этих инструментов предоставляют различные функции безопасности, такие как брандмауэр, контроль доступа или возможности мониторинга безопасности. Тем не менее, многие из них предназначены для упрощения безопасности конечного пользователя, а не для защиты данных при передаче или хранении удаленно.

Программное обеспечение для внутренних коммуникаций — . Если вы являетесь человеком, озабоченным безопасностью ваших личных данных, программное обеспечение для внутренних коммуникаций и приложения для безопасного обмена сообщениями могут быть более дешевым и простым решением. Эти инструменты помогают людям настроить сквозное шифрование для каналов связи. Они не могут обеспечить безопасность базы данных или сети, но могут помочь в обеспечении безопасности связи и информации.

Программное обеспечение для резервного копирования — . Программное обеспечение для резервного копирования, как правило, больше ориентировано на организацию и развертывание резервных копий данных, а не на защиту информации после ее сохранения. Резервное копирование является критическим компонентом процесса предотвращения потери данных, но резервное копирование не является безопасным по своей природе. Резервное копирование может быть предложено как функция программного обеспечения для защиты данных, но многие решения для резервного копирования лучше использовать в качестве дополнения к решениям, ориентированным на безопасность.

«»»

тестирование ит-стратегии

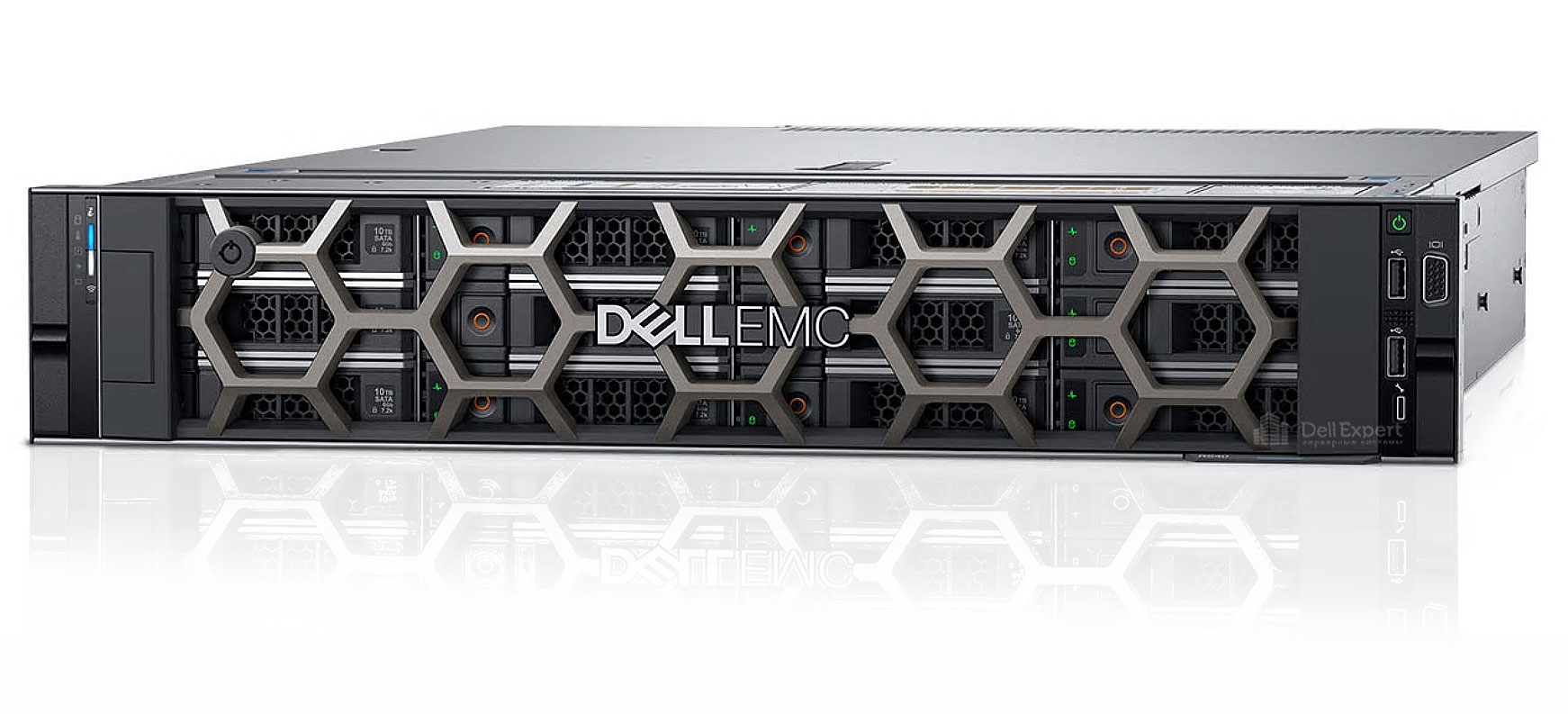

| Серверное оборудование - Dell, Корпоративные ит-решения Dell EMC серверы PowerEdge / схд PowerVault |  |

| Политика конфиденциальности |