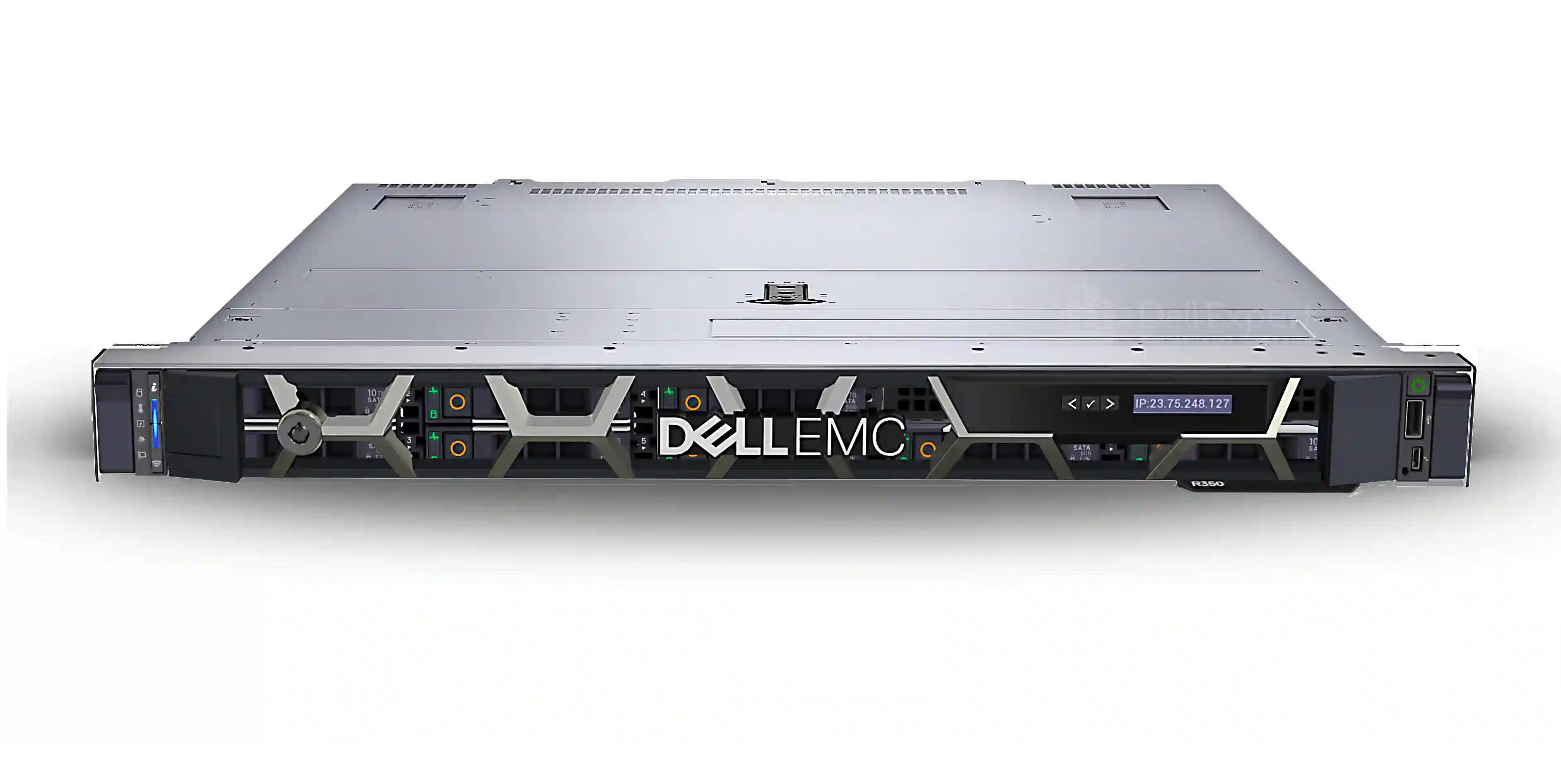

Ит решения для безопасности приложений от утечки данных - сервер, сетевые хранилища расчет и подбор продажа серверов, конфигуратор сервера по параметрам, цена сервер, купить сервер, выбрать сервер, подобрать сервер

Последнее обновление цен в конфигураторе:

16 Мая 2026 г.

Цена от: 419 000 руб. В наличии

Конфигуратор Dell поможет за 1-2 минуты выбрать готовое решение на базе PowerEdge.

Конфигуратор Dell упростит процесс выбора готовых решений на платформе PowerEdge.

Конфигуратор серверов поможет за 1-2 мин. составить конфигурацию, узнать стоимость и заказать.

Конфигуратор серверов поможет за 1-2 минуты выбрать любую конфигурацию и узнать стоимость.

подробнее.. ПОЧТУ Доставка по РФ Конфигуратор компьютер сервер, конфигуратор сервера для пк и конфигуратор пк.

На все готовые решения предусмотрены скидки до 20% в зависимости от выбранной комплектации.

Поможем Вам с конфигурацией готового решения т.е. какой сервер выбрать , какую базовую модель , что из опций подойдет, какие процессоры, сколько модулей памяти установить, полезный объем и тип жестких дисков hdd или ssd и другие комплектующие что как и где поставить, установка и настройки сервера, обращайтесь объясним как сконфигурировать и настроить нужную комплектацию под Ваши требования и бизнес задачи, готовые примеры это просто для компетентных сертифицированных специалистов.

Геленджик Дубна Грозный Тюмень Гурьевск Анапа Сургут Нижневартовск Ейск Москва Октябрьский Сочи Майкоп Белореченск Домодедово Ставрополь Горячий Ключ Нальчик Мытищи Набережные Челны Долгопрудный Северск Калининград Королев Абакан Обнинск Ханты-Мансийск Армавир Тихорецк Саранск Краснодар Ступино Муром Нижнекамск Евпатория Санкт-Петербург Железногорск Владимир Чебоксары Новочебоксарск Химки Бердск Альметьевск Чехов Ивантеевка Глазов Реутов Северодвинск Белгород Туймазы Казань Аксай Чайковский Ижевск Верхняя Пышма Йошкар-Ола Красногорск Губкин Ессентуки Благовещенск Тобольск Кудрово Лиски Новый Уренгой Барнаул Калуга Новороссийск Видное Миасс Севастополь Владикавказ Дмитров Череповец Пенза Одинцово Екатеринбург Стерлитамак Оренбург Раменское Кисловодск Тольятти Горно-Алтайск Пермь Коломна Мурманск Томск Нефтекамск Соликамск Новосибирск Железногорск Уфа Петрозаводск Всеволожск Пятигорск Ноябрьск Димитровград Киров Тула Воронеж Наро-Фоминск Нефтеюганск Иркутск Жуковский Кострома Вологда Хабаровск Гатчина Нижний Новгород Бор Михайловск Ангарск Красноярск Салават Ульяновск Каменск-Уральский Тверь Кемерово Туапсе Великий Новгород Невинномысск Новоуральск Псков Азов Щёлково Бугульма Курск Феодосия Иваново Лобня Старый Оскол Волгодонск Тамбов Ухта Люберцы Серпухов Самара Орел Симферополь Котлас Балашиха Сыктывкар Кстово Мурино Орехово-Зуево Павловский Посад Бийск Мичуринск Магнитогорск Смоленск Батайск Липецк Подольск Рязань Ярославль Егорьевск Ялта Ковров Бузулук Волжский Керчь Владивосток Ростов-на-Дону Рыбинск Энгельс Белогорск Дзержинск Нерюнгри Березники Железнодорожный Арзамас Воткинск Улан-Удэ Минеральные Воды Курган Брянск Братск Нижний Тагил Черкесск Выборг Лабинск Гусь-Хрустальный Россошь Новоалтайск Кирово-Чепецк Камышин Вольск Великие Луки Биробиджан Кинешма Петропавловск-Камчатский Новокузнецк Таганрог Усолье-Сибирское Сергиев Посад Печора Балаково Омск Александров Магадан Новокуйбышевск Сызрань Сарапул Новомосковск Кропоткин Ногинск Челябинск Элиста Электросталь Чита Елец Саратов Канск Пушкино Златоуст Первоуральск Махачкала Шадринск Ачинск Вязьма Каспийск Волгоград Архангельск Прокопьевск Орск Серов Солнечногорск Комсомольск-на-Амуре Воскресенск Копейск Новошахтинск Астрахань Клин Воркута Рубцовск Норильск Находка Киселевск Вышний Волочек Ленинск-Кузнецкий Каменск-Шахтинский Белово Якутск Рославль Новочеркасск Шахты Волоколамск Свободный

Доступные для заказа из наличия модели серверов:

Всё оборудование и комплектующие поставляется новым, не бывшим в употреблении и обеспечивается гарантией.

1 - бесплатный звонок со стационарных телефонов по России круглосуточно без выходных и праздничных дней, с 07:00 до 20:00 по Московскому времени в рабочие дни на русском языке, в остальное время – на английском языке;

2 - бесплатный звонок со стационарных телефонов по России, доступен с 10:00 до 18:00 по Московскому времени в рабочие дни;

Перед звонком в центр технической поддержки необходимо определить тип сервисной поддержки продукта, требующего ремонта. Определить уровень текущего пакета сервисной поддержки можно на сайте

https://www.dell.com/support/home/ сервисному коду Service TAG или экспресс сервисному коду Express Service Code. Сервисный код представляет собой 7-значную алфавитно-цифровую последовательность и расположен на наклейке на нижней или задней поверхности клиентского оборудования, для серверов, систем хранения и сетевого оборудования наклейку располагают на задней поверхности или на выдвижном пластиковом лейбле с синей пометкой EST на передней панели. Экспресс сервисный код представляет собой код системы, переведенный в цифровой формат.

Оба указанных кода могут использоваться взаимозаменяемо.

Расширение или продление гарантии: для любого владельца оборудования Dell, корпоративного заказчика или конечного пользователя, в период действия первоначальной гарантии имеется возможность продлить её срок (максимально до 5 лет с момента первоначальной продажи) и/или повысить уровень сервисной поддержки, например, с базовой гарантии до ProSupport.

Конфигуратор поможет сделать заказ серверов за 1-2 минуты в составлении готовых решений Dell и получить стоимость.

Оформить оплатить и приобрести сервер - закупка опт и розница через Конфигуратор серверов это простой и быстрый выбор необходимой конфигурации готового сервера.

Просчёт аудит и оценка конфигурации специалист при необходимости поможет закупить сервера - Конфигуратор серверов поможет за 1-2 минуты выбрать конфигурацию готового к работе сервера.

Конфигуратор поможет за 1-2 минуты в составлении готовых решений Dell и узнать стоимость.

Конфигуратор Dell удобный инструмент для создания готовых решений на базе серверов PowerEdge

Конфигуратор поможет за 1-2 мин. расчитать стоимость сервера и избежать ошибок при составлении.

Для каждой компании выбор серверного оборудования индивидуален. С помощью конфигуратора легко выбрать по пунктам нужные комплектующие и их количество, ознакомиться с ценами и заказать сервер заказ и сбор сервера 1-2 дня. сэкономит Ваше время на поиски нужной комплектации.После выбора конфигурации отправьте запрос для получения уточненной стоимости со скидкой.Удобство покупки готового сервера для любой организации в нужной комплектации Онлайн конфигуратор серверов . Преимущества покупки готового сервера - общая гарантия на всю конфигурацию

Конфигуратор поможет сделать заказ серверов за 1-2 минуты в составлении готовых решений Dell и получить стоимость.

Оформить оплатить и приобрести сервер - закупка опт и розница через Конфигуратор серверов это простой и быстрый выбор необходимой конфигурации готового сервера.

Просчёт аудит и оценка конфигурации специалист при необходимости поможет закупить сервера - Конфигуратор серверов поможет за 1-2 минуты выбрать конфигурацию готового к работе сервера.

Конфигуратор поможет за 1-2 минуты в составлении готовых решений Dell и узнать стоимость.

Конфигуратор Dell удобный инструмент для создания готовых решений на базе серверов PowerEdge

Конфигуратор поможет за 1-2 мин. расчитать стоимость сервера и избежать ошибок при составлении.

Для каждой компании выбор серверного оборудования индивидуален. С помощью конфигуратора легко выбрать по пунктам нужные комплектующие и их количество, ознакомиться с ценами и заказать сервер заказ и сбор сервера 1-2 дня. сэкономит Ваше время на поиски нужной комплектации.После выбора конфигурации отправьте запрос для получения уточненной стоимости со скидкой.Удобство покупки готового сервера для любой организации в нужной комплектации Онлайн конфигуратор серверов . Преимущества покупки готового сервера - общая гарантия на всю конфигурацию

Помощь

Помощь Скидки

Скидки Доставка 0р.

Доставка 0р.