Предоставляем сервера и услуги по подбору конфигураций конструктор оборудования

в Москве

Я разговаривал с ИТ-специалистами в течение последних нескольких месяцев, и не секрет, что сегодня пользователям нужен доступ к большему количеству данных, чем когда-либо, ?и они хотят его в любое время, из любого места и с любого устройства. Но прежде чем ИТ-отдел сможет разрешить пользователю доступ к данным, должна быть некоторая уверенность в том, что у пользователя есть авторизованный доступ к ним. Как мы обеспечиваем аттестацию пользователей, доступность данных и безопасность ? Читай дальше что бы узнать.

Как вы проверяете своих пользователей?

Аутентификация и авторизация не новы — они просто стали более надежными, чем в прошлом. Предоставление доступа к сети сегодня означает, что ИТ-специалистам необходимо понимать:

Кто пользователь.

Где находится пользователь находится

К каким ресурсам пользователю необходим доступ

Какое устройство используется в сети (включая ваш iPad или телефон на базе Android)

Недостаточно просто указать свое имя пользователя и пароль и иметь доступ к нескольким системам и данным. Часто в моих обсуждениях ИТ-менеджеры говорят, что пользователю необходимо предоставить надежные пароли, чтобы соответствовать требованиям, а для некоторых пользователей — код доступа (токен) в случае двухфакторной аутентификации, чтобы получить доступ к нужным им ресурсам.

Готовы ли ваши системы управления данными?

Как и ожидалось, некоторые из клиентов, с которыми я сталкиваюсь, — это магазины Microsoft и знакомы с Active Directory и групповой политикой, но в сегодняшней среде ИТ-отделу необходимо предоставлять пользователей в разных системах, с разным географическим местоположением и в разных приложениях, ?а также согласовывать доступ к данным с бизнес-профилем пользователя. . Жизненный цикл подготовки пользователей включает в себя другие функции, такие как удаление, изменение, подключение и отключение пользователей в организации. Сочетайте все это с обеспечением доступности ресурсов и поддержанием безопасности систем, и неудивительно, что ИТ-бюджеты , как ожидается, увеличатся в 2014 году с 2013 года с акцентом на мобильность , безопасность, и доступность.

Я был удивлен, обнаружив, что многие организации до сих пор используют ручные процессы, инструменты собственной разработки, сторонние сервисы и готовые приложения для управления идентификацией, контролем доступа и инициализацией пользователей. Такой подход в лучшем случае непредсказуем, и ИТ-персоналу не хватает прозрачности, необходимой для обеспечения доступности и соблюдения нормативных требований. Кроме того, ИТ-персоналу может не хватать навыков, необходимых для согласования контроля доступа с практикой предоставления доступа бизнес-пользователям. Чтобы добиться успеха, организациям необходимо устранить сложность, снизить нагрузку на ИТ, но при этом обеспечить безопасность и поддерживать подотчетность в соответствии с требованиями.

Повышайте эффективность с помощью нового решения

Для решения этих проблем Dell представила Управление идентификацией и доступом решения для оптимизации процесса и обеспечения доступа пользователей ко всем приложениям, платформам, системам и данным для выполнения своей работы. Преимущества Dell Identity Manager:

Вы можете автоматизировать идентификацию пользователей, предоставлять доступ на основе бизнес-политики и предоставлять административный доступ пользователям, которые в этом нуждаются.

Обеспечивает управление доступом, что позволяет легко понять, какие приложения находятся в вашей среде и кто имеет к ним доступ.

Предоставляет отчеты о соответствии и полную видимость всей инфраструктуры.

Предоставляет информацию об организационной структуре, пользователях, ресурсах и конфигурации системы, которая доступна в любое время.

Есть облегчение для громоздкой задачи управления безопасностью . Dell может помочь динамически снизить затраты, сложность и рабочий процесс, сохраняя при этом соответствие нормативным требованиям, безопасность и эффективность.

«»»

Предоставляем сервера и ввод серверная архитектура

Серверное оборудование под требования к пропускной способности сети

анализатор протоколов

Предоставляем сервера и услуги по подбору конфигураций поставщики в Москве

Серверные шасси

для обработки поставок и заказов на производстве

инвестиции в стоимость

Ит решения для

вычислений

компании

базовый

Серверные решения для производительности бизнес задач

юридического лица

процессы

Предоставляем сервера и нагрузки создание

анализа требований

Ит решения

какие

рассчитать

Серверы для корпоративных вычислений с Microsoft Windows Server 2019

компании

продажа

Серверная платформа для

управления ресурсами

филиалов компании

база

Создание системы оптимизации передачи данных

Серверы требования к максимальной емкости

Модернизация и обеспечение бесперебойной работы единого контакт-центра

Сервер данных упростить разрешенные операции

Клиентский сервер под ввод

примеры

Серверные системы для данных

спека

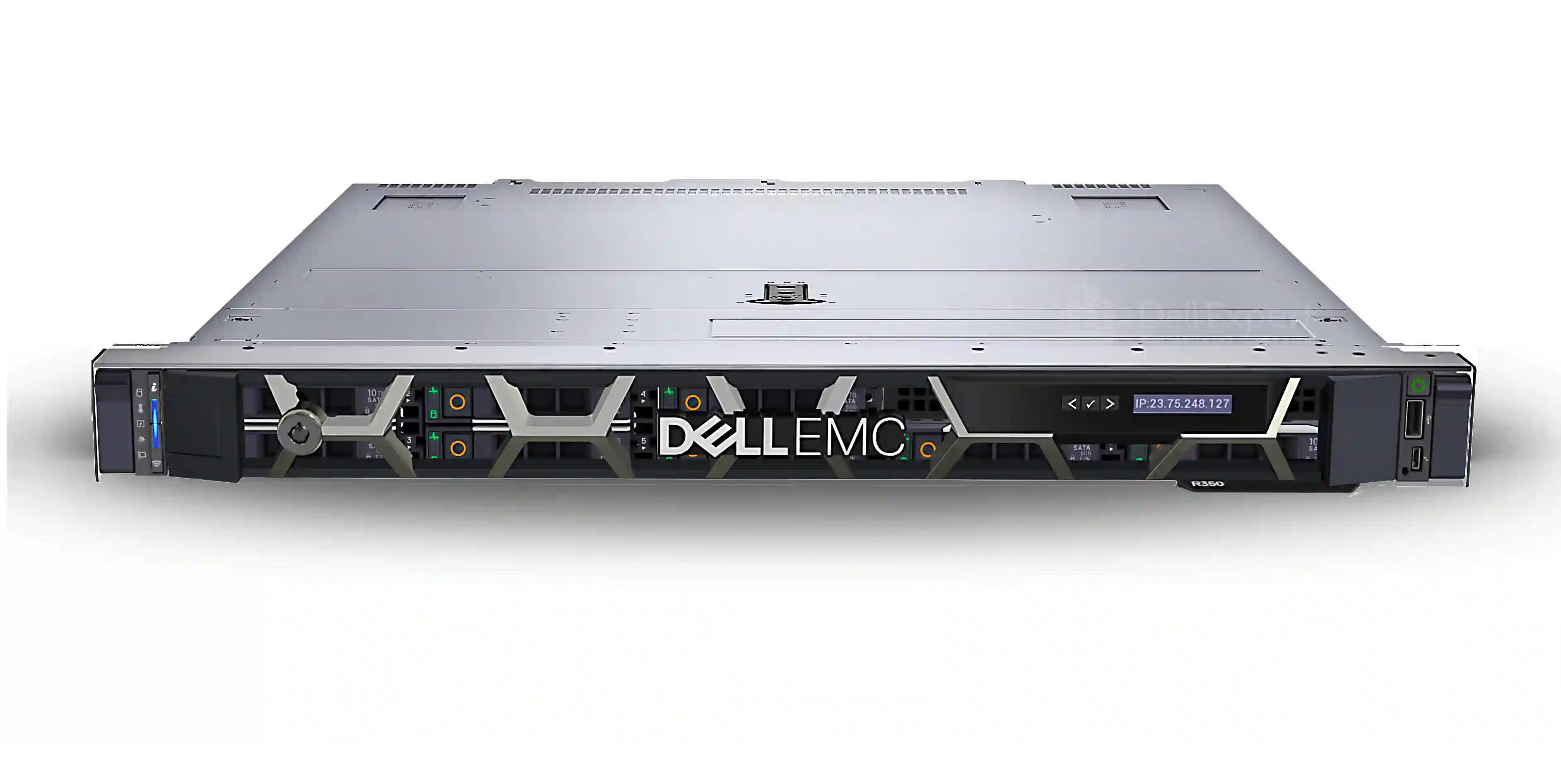

Конфигуратор поможет сделать заказ серверов за 1-2 минуты в составлении готовых решений Dell и получить стоимость купить.

Оформить оплатить и приобрести сервер - закупка опт и розница через Конфигуратор серверов это простой и быстрый выбор необходимой конфигурации готового сервера.

Просчёт аудит и оценка конфигурации специалист при необходимости поможет закупить сервера - Конфигуратор серверов поможет за 1-2 минуты выбрать конфигурацию готового к работе сервера.

Конфигуратор поможет за 1-2 минуты в составлении и купить готовых решений Dell и узнать стоимость.

Конфигуратор Dell удобно купить сборку готовых решений на базе серверов PowerEdge

Конфигуратор поможет за 1-2 мин. расчитать стоимость и купить сервера и избежать ошибок при составлении.

Для каждой компании выбор серверного оборудования индивидуален. С помощью конфигуратора легко выбрать по пунктам нужные комплектующие и их количество, ознакомиться с ценами и заказать сервер заказ и сбор сервера 1-2 дня. сэкономит Ваше время на поиски нужной комплектации.После выбора конфигурации отправьте запрос для получения уточненной стоимости со скидкой.Удобство покупки готового сервера для любой организации в нужной комплектации Онлайн купить конфигуратор серверов . Преимущества покупки готового сервера - общая гарантия на всю конфигурацию

Конфигуратор поможет сделать заказ серверов за 1-2 минуты в составлении готовых решений Dell и получить стоимость купить.

Оформить оплатить и приобрести сервер - закупка опт и розница через Конфигуратор серверов это простой и быстрый выбор необходимой конфигурации готового сервера.

Просчёт аудит и оценка конфигурации специалист при необходимости поможет закупить сервера - Конфигуратор серверов поможет за 1-2 минуты выбрать конфигурацию готового к работе сервера.

Конфигуратор поможет за 1-2 минуты в составлении и купить готовых решений Dell и узнать стоимость.

Конфигуратор Dell удобно купить сборку готовых решений на базе серверов PowerEdge

Конфигуратор поможет за 1-2 мин. расчитать стоимость и купить сервера и избежать ошибок при составлении.

Для каждой компании выбор серверного оборудования индивидуален. С помощью конфигуратора легко выбрать по пунктам нужные комплектующие и их количество, ознакомиться с ценами и заказать сервер заказ и сбор сервера 1-2 дня. сэкономит Ваше время на поиски нужной комплектации.После выбора конфигурации отправьте запрос для получения уточненной стоимости со скидкой.Удобство покупки готового сервера для любой организации в нужной комплектации Онлайн купить конфигуратор серверов . Преимущества покупки готового сервера - общая гарантия на всю конфигурацию

Помощь

Помощь Скидки

Скидки Доставка 0р.

Доставка 0р.