Компоненты сервера для сборки серверного оборудования стоимость оборудования

в Москве

Не все сотрудники и сторонние поставщики являются потенциальными угрозами, но наличие программы для обнаружения внутренних угроз и реагирования на них повысит безопасность и защитит активы организации.

На самом деле каждая организация должна работать с предположением, что каждый сотрудник и партнер представляют собой потенциальную угрозу. Это может показаться резким, но вот почему. Если компания предполагает, что ни один из людей, которые контактируют с их критически важными данными, или даже часть людей, не может причинить вред, то они сразу же становятся уязвимыми. По моему профессиональному мнению, каждая программа информационной безопасности должна основываться на том факте, что каждый является потенциальной угрозой. Период. Затем создавайте политики и осуществляйте мониторинг с учетом этого.

Согласно недавнему анализу IBM кибератак и инцидентов, утечки данных, вызванные инсайдерами, являются как злонамеренными, так и непреднамеренными. В отчете отмечается, что более 95% инсайдерских нарушений вызваны человеческой ошибкой, а это означает, что сотрудники случайно передают конфиденциальную информацию не той стороне по электронной почте, факсу или почте или неправильно уничтожают записи клиентов.

В отличие от тех, которые случайно ставят под угрозу безопасность, есть те, кто со злым умыслом пренебрегает политиками и находит способы обойти контроль доступа без учета последствий.

Разработка программы внутренних угроз с учетом этих ключевых компонентов с помощью предприятия лучше обнаруживают внутренние угрозы и быстро восстанавливаются после любых инцидентов.

Создать четкую и формализованную политику, которая постоянно обновляется при полном и частом участии в масштабах всей компании

< li> Определите руководящие стороны, ответственные за надзор за программой, которые должны включать программы обучения инсайдерской информации об угрозах.

Включите процедуры для конфиденциального сообщения о подозрительном поведении.

Используйте технику l аналитика данных и поведения, обнаруживающая аномалии.

Определение четких процедур реагирования на инсайдерские угрозы и сообщения о них.

стремится к обеспечению кибербезопасности и онлайн-безопасности. Наша команда экспертов по безопасности призвана помочь организациям любого размера снизить риски с помощью ведущих в отрасли решений и услуг в области безопасности. Security Practice может помочь создать комплексные программы безопасности с использованием новейших технологий наших партнеров.

«»»

Компоненты сервера технические корпоративное оборудование

Серверные платформы для больших объемов документов

бизнес-планирование

Компоненты сервера для сборки серверного оборудования поставщики в Москве

Системные решения

для интеграции данных электронной коммерции

дизайн на уровне системы

Ит решения для

отказоустойчивой инфраструктуры

сетевых компаний

выбрать

Виртуализация рабочего стола выбрать оборудование

фирмы

вид

Компоненты сервера системы работа

видео для электронного обучения

Удаленное решение

что

собрать

Новая безопасная серверная платформа

завода

база

Серверные решения для

анализа данных

компании

типовой

Создание резервного дата-центра

Оборудование управляемый мониторинг сети

Модернизация системы архивирования телеинформации

оборудование Серверное услуги управляющей компании

Выбор для бизнеса безопасность

цены

Cерверные решения обработки бизнеса

администрирование

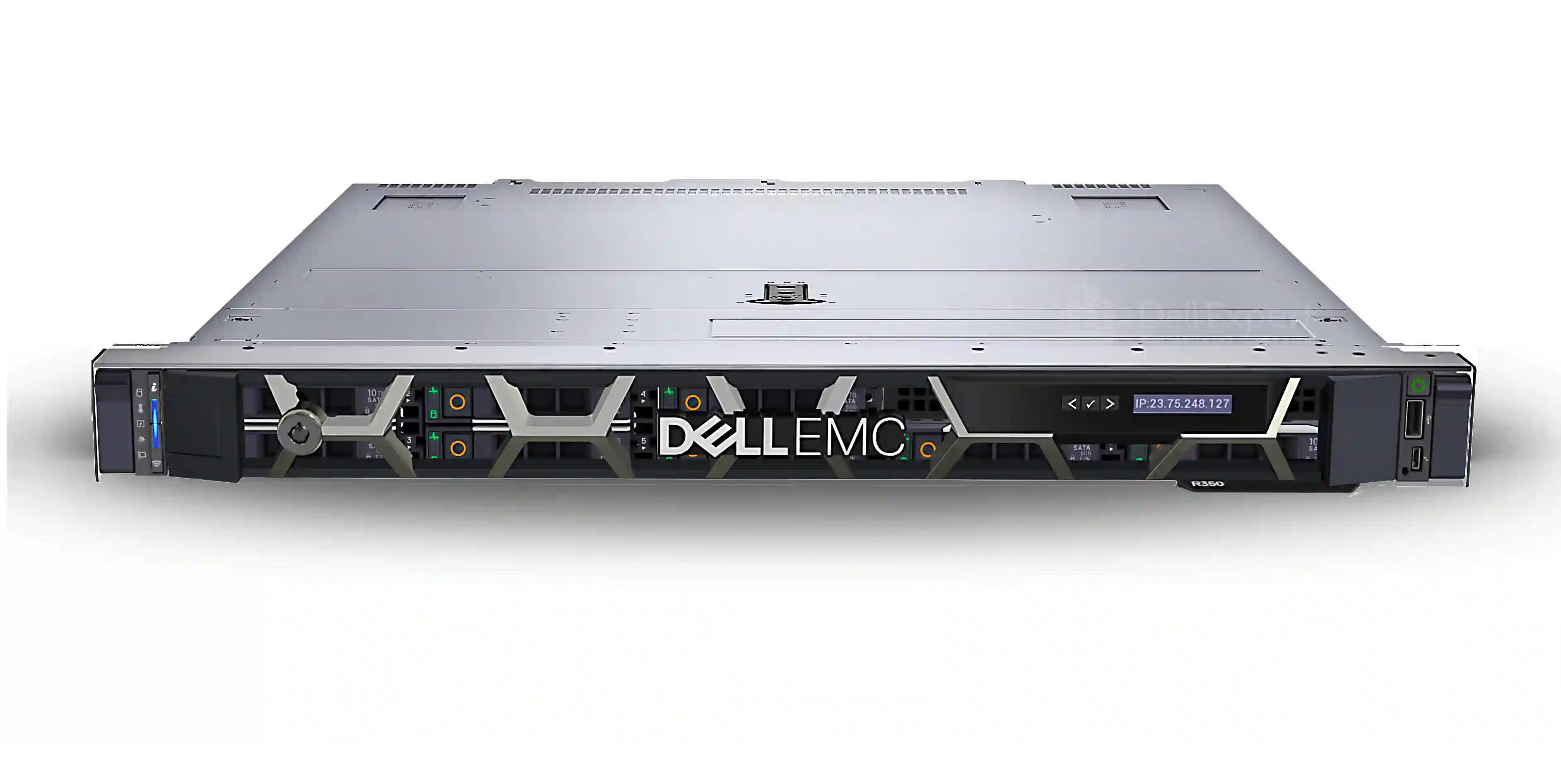

Конфигуратор поможет сделать заказ серверов за 1-2 минуты в составлении готовых решений Dell и получить стоимость купить.

Оформить оплатить и приобрести сервер - закупка опт и розница через Конфигуратор серверов это простой и быстрый выбор необходимой конфигурации готового сервера.

Просчёт аудит и оценка конфигурации специалист при необходимости поможет закупить сервера - Конфигуратор серверов поможет за 1-2 минуты выбрать конфигурацию готового к работе сервера.

Конфигуратор поможет за 1-2 минуты в составлении и купить готовых решений Dell и узнать стоимость.

Конфигуратор Dell удобно купить сборку готовых решений на базе серверов PowerEdge

Конфигуратор поможет за 1-2 мин. расчитать стоимость и купить сервера и избежать ошибок при составлении.

Для каждой компании выбор серверного оборудования индивидуален. С помощью конфигуратора легко выбрать по пунктам нужные комплектующие и их количество, ознакомиться с ценами и заказать сервер заказ и сбор сервера 1-2 дня. сэкономит Ваше время на поиски нужной комплектации.После выбора конфигурации отправьте запрос для получения уточненной стоимости со скидкой.Удобство покупки готового сервера для любой организации в нужной комплектации Онлайн купить конфигуратор серверов . Преимущества покупки готового сервера - общая гарантия на всю конфигурацию

Конфигуратор поможет сделать заказ серверов за 1-2 минуты в составлении готовых решений Dell и получить стоимость купить.

Оформить оплатить и приобрести сервер - закупка опт и розница через Конфигуратор серверов это простой и быстрый выбор необходимой конфигурации готового сервера.

Просчёт аудит и оценка конфигурации специалист при необходимости поможет закупить сервера - Конфигуратор серверов поможет за 1-2 минуты выбрать конфигурацию готового к работе сервера.

Конфигуратор поможет за 1-2 минуты в составлении и купить готовых решений Dell и узнать стоимость.

Конфигуратор Dell удобно купить сборку готовых решений на базе серверов PowerEdge

Конфигуратор поможет за 1-2 мин. расчитать стоимость и купить сервера и избежать ошибок при составлении.

Для каждой компании выбор серверного оборудования индивидуален. С помощью конфигуратора легко выбрать по пунктам нужные комплектующие и их количество, ознакомиться с ценами и заказать сервер заказ и сбор сервера 1-2 дня. сэкономит Ваше время на поиски нужной комплектации.После выбора конфигурации отправьте запрос для получения уточненной стоимости со скидкой.Удобство покупки готового сервера для любой организации в нужной комплектации Онлайн купить конфигуратор серверов . Преимущества покупки готового сервера - общая гарантия на всю конфигурацию

Помощь

Помощь Скидки

Скидки Доставка 0р.

Доставка 0р.