Интернет сервер организации подбор конфигурации цена оборудования

в Москве

Утечка данных может нанести серьезный ущерб вашему бизнесу и иметь реальные финансовые и репутационные последствия. К сожалению, каждая организация столкнется с каким-либо событием безопасности. Причиной может быть внешняя атака или неправильное обращение с конфиденциальными данными внутри компании. Исследования показывают, что средняя цена утечки данных составляет более 3,8 миллиона долларов после исправления ошибок, штрафов и затрат на связи с общественностью. Вы должны быть готовы, когда произойдет нарушение безопасности.

Связано: включить многофакторную аутентификацию для дополнительной безопасности

Каков ваш план реагирования на инциденты?

Многие клиентов, с которыми я работаю, имеют отличную технологию безопасности, но для некоторых она не настроена должным образом для обнаружения инцидента безопасности или даже для уведомления сотрудников службы безопасности о подозрительной деятельности, которая может привести к нарушению безопасности. Нарушения могут оставаться незамеченными в течение многих месяцев, и в отрасли ощутимщается нехватка опыта, который может определить события, которые приводят к нарушению. По этой причине многие организации передают на аутсорсинг мониторинг безопасности и оповещение третьей стороне, которая может быть не в состоянии определить, когда происходит вторжение или аномальное поведение. Уловка здесь в том, чтобы вовремя уведомить клиента и быстро устранить угрозу.

Вот почему вашему бизнесу нужен план реагирования на инциденты. Я спрашиваю своих клиентов: что бы вы сделали, если бы ваши серверы были заблокированы из-за атаки программы-вымогателя? У тебя есть план? Вы бы знали, что вам нужно сделать следующие три или четыре вещи? Знаете ли вы, когда уведомлять HR, а когда уведомлять правоохранительные органы? (В каждом штате теперь есть закон об уведомлении о нарушениях). Многие из них не имеют плана или просто не знают, с чего начать.

Как разработать комплексную стратегию

Реагирование на инциденты начинается с обучения ваших сотрудников тому, как выглядит угроза безопасности, и включить это в свои роли и обязанности. Непрерывное обучение осведомленности о безопасности является ключом к тому, чтобы сотрудники были в курсе того, как они ведут бизнес и какие риски для бизнеса может иметь нарушение.

Затем определите имеющиеся у вас технологии безопасности, которые защищают сеть, и разработайте план проверки конфигурации этих технологий, чтобы убедиться, что они настроены правильно. Включите мониторинг аномального поведения или активности. Определите заинтересованные стороны в сфере безопасности в вашем бизнесе, которые помогут определить, каким рискам подвержен бизнес. Проведите всестороннюю оценку своей программы безопасности и разработайте политики и процедуры, описывающие рабочий процесс для исправления в случае обнаружения нарушения, включая необходимые правовые и дисциплинарные меры.

Тогда посмотрите на сдерживание. Часто сотрудники службы безопасности захотят просто решить проблему с помощью рабочих процессов, не задумываясь о содержании криминалистических данных, если это необходимо (процесс сохранения судебных доказательств).

Создайте группу реагирования на инциденты и координируйте действия действия каждого члена команды. Это включает в себя тестирование плана с помощью настольных упражнений по безопасности и проверку технологии, политик и процедур безопасности на месте. У каждого члена команды будут свои уникальные обязанности и перспективы, которые сделают процесс более эффективным в случае взлома.

Обратитесь к доверенному эксперту

предлагает набор оценок безопасности, которые помочь организациям идентифицировать риск. Он начинается с нашей оценки оптимизации ландшафта безопасности, которая охватывает безопасность конечных точек, безопасность сети и данных, операционную безопасность, а также риски управления и соответствие требованиям. Мы также предлагаем целевое сканирование уязвимостей, тестирование на проникновение и многое другое. Наше внимание уделяется безопасности инфраструктуры и обеспечению вас необходимыми технологиями и конфигурациями для защиты сети.

также предлагает обучение безопасности, чтобы помочь защитить ваших конечных пользователей от стать жертвой злоумышленников. Мы можем помочь с написанием и пересмотром политик безопасности и работать с ИТ-специалистами и специалистами по безопасности вашей организации, чтобы помочь выработать передовые методы безопасности и надлежащие каналы связи. Наша служба поддержки реагирования на инциденты предоставляет блок часов на случай, если вы столкнетесь с нарушением безопасности и вам потребуется помощь. Вы также можете использовать эти часы для других служб безопасности, включая настольные упражнения, если это необходимо. Этот фиксирующий сервер гарантирует, что вы получите необходимое внимание в случае нарушения. Все это должно согласовываться с планированием и тестированием устойчивости бизнеса вашей организации. Планирование реагирования на инциденты обеспечит готовность вашей организации к следующей угрозе и может удержать ваш бизнес от заголовков.

«

Интернет сервер организации комплектующих выбор серверные шасси

Файл сервер данных конфигурации под файлы на сервере

заявления в области здравоохранения

Интернет сервер организации подбор конфигурации поставщики в Москве

Серверная платформа

для компаний занимающихся арендой и субарендой

директор продажи

Серверные платформы для

модернизации существующей ит

в учреждение

в Москве

Решения для безопасности и защиты ваших ИТ данных

предприятия

сборка

Интернет сервер организации потребности рассчитать

данные управления прибылями и убытками центр

Надежный поставщик

где

собрать

Решения для голосовой связи или унифицированных коммуникаций

юридического лица

схема

Серверная платформа для

безопасности ит

компании

базовый

Создание системы защиты корпоративной электронной почты

сервера Подбор используется соответствия спецификации

Создание образовательного портала

Сервер организации системы безопасности

Вычислительная система - упростить

типовой

Сервер с официальной обеспечения

в Москве

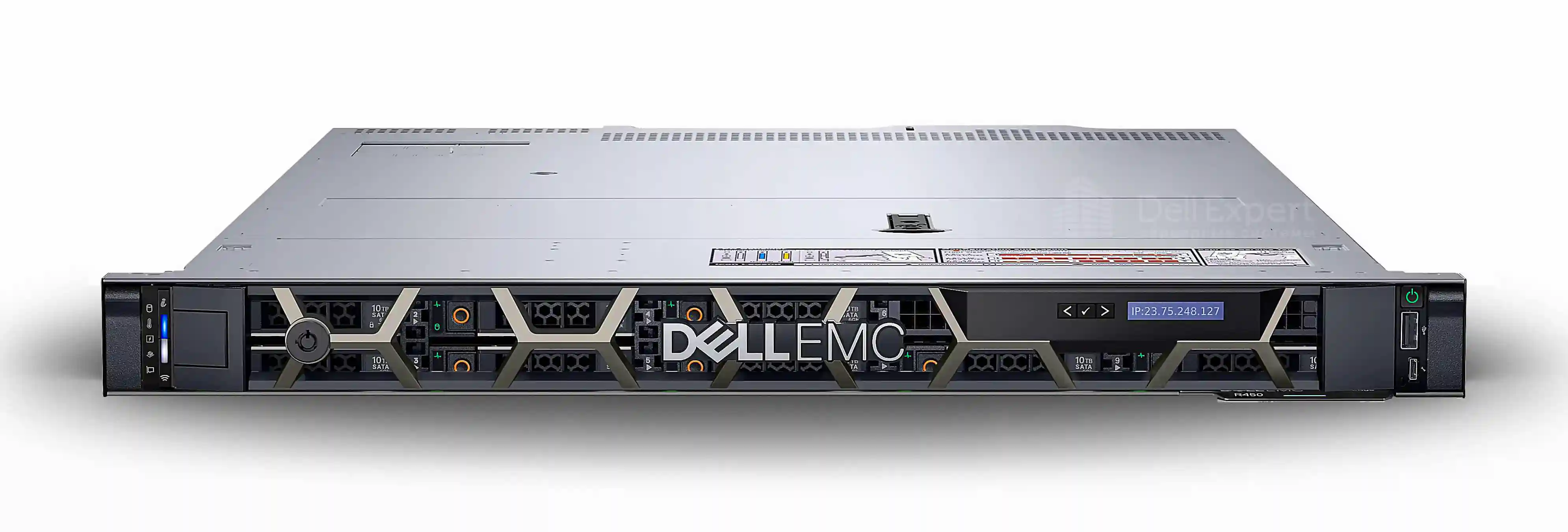

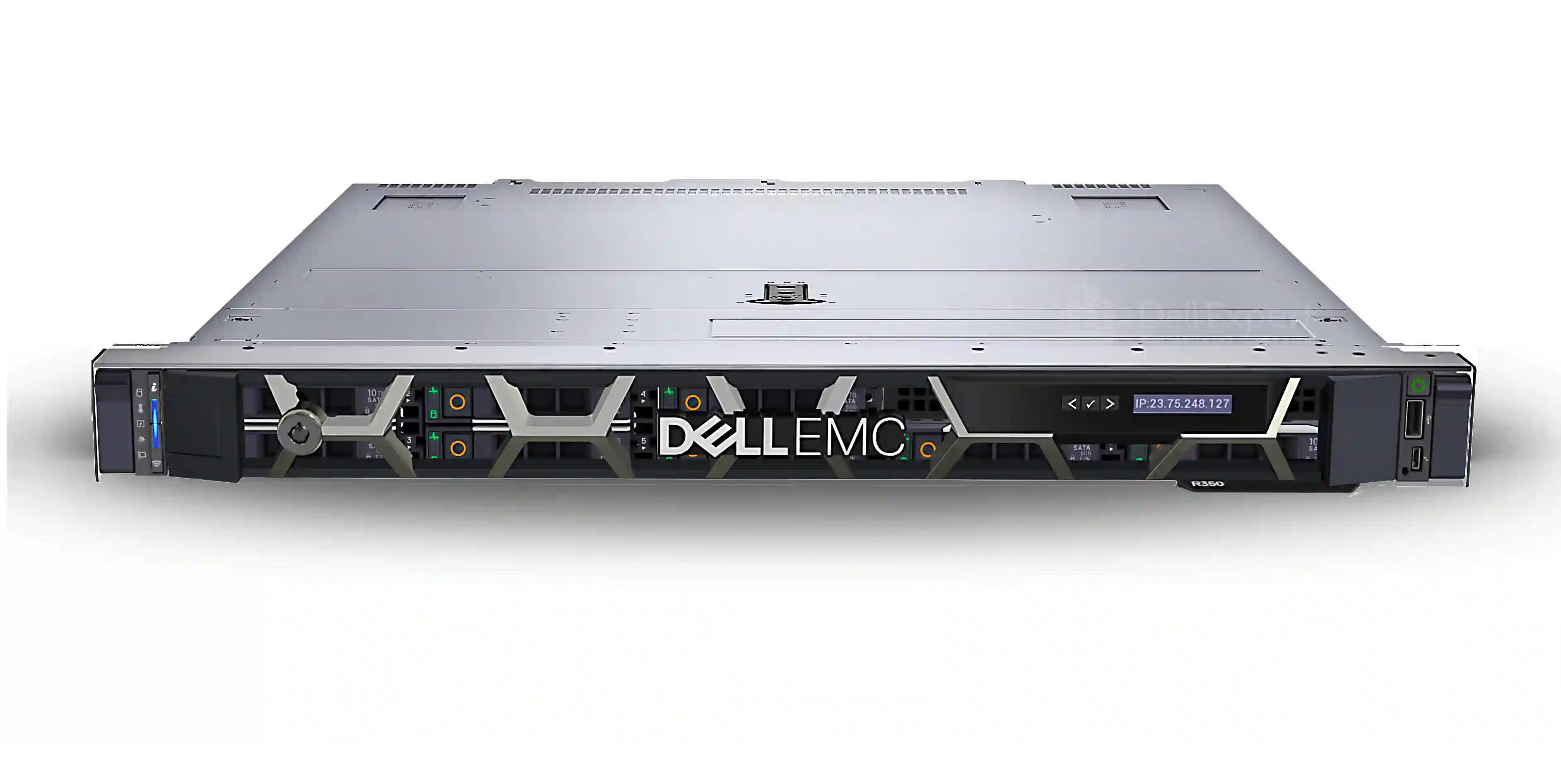

Конфигуратор поможет сделать заказ серверов за 1-2 минуты в составлении готовых решений Dell и получить стоимость купить.

Оформить оплатить и приобрести сервер - закупка опт и розница через Конфигуратор серверов это простой и быстрый выбор необходимой конфигурации готового сервера.

Просчёт аудит и оценка конфигурации специалист при необходимости поможет закупить сервера - Конфигуратор серверов поможет за 1-2 минуты выбрать конфигурацию готового к работе сервера.

Конфигуратор поможет за 1-2 минуты в составлении и купить готовых решений Dell и узнать стоимость.

Конфигуратор Dell удобно купить сборку готовых решений на базе серверов PowerEdge

Конфигуратор поможет за 1-2 мин. расчитать стоимость и купить сервера и избежать ошибок при составлении.

Для каждой компании выбор серверного оборудования индивидуален. С помощью конфигуратора легко выбрать по пунктам нужные комплектующие и их количество, ознакомиться с ценами и заказать сервер заказ и сбор сервера 1-2 дня. сэкономит Ваше время на поиски нужной комплектации.После выбора конфигурации отправьте запрос для получения уточненной стоимости со скидкой.Удобство покупки готового сервера для любой организации в нужной комплектации Онлайн купить конфигуратор серверов . Преимущества покупки готового сервера - общая гарантия на всю конфигурацию

Конфигуратор поможет сделать заказ серверов за 1-2 минуты в составлении готовых решений Dell и получить стоимость купить.

Оформить оплатить и приобрести сервер - закупка опт и розница через Конфигуратор серверов это простой и быстрый выбор необходимой конфигурации готового сервера.

Просчёт аудит и оценка конфигурации специалист при необходимости поможет закупить сервера - Конфигуратор серверов поможет за 1-2 минуты выбрать конфигурацию готового к работе сервера.

Конфигуратор поможет за 1-2 минуты в составлении и купить готовых решений Dell и узнать стоимость.

Конфигуратор Dell удобно купить сборку готовых решений на базе серверов PowerEdge

Конфигуратор поможет за 1-2 мин. расчитать стоимость и купить сервера и избежать ошибок при составлении.

Для каждой компании выбор серверного оборудования индивидуален. С помощью конфигуратора легко выбрать по пунктам нужные комплектующие и их количество, ознакомиться с ценами и заказать сервер заказ и сбор сервера 1-2 дня. сэкономит Ваше время на поиски нужной комплектации.После выбора конфигурации отправьте запрос для получения уточненной стоимости со скидкой.Удобство покупки готового сервера для любой организации в нужной комплектации Онлайн купить конфигуратор серверов . Преимущества покупки готового сервера - общая гарантия на всю конфигурацию

Помощь

Помощь Скидки

Скидки Доставка 0р.

Доставка 0р.